Введение

В современных вычислительных сетях, одним из основных аспектов является адресация сетей и узлов. И она была бы невозможна без маски подсети. Вы наверняка уже слышали это понятие. Но практически все пользователи мало что понимают в данной теме.

Мы не могли оставить без внимания данный вопрос. И решили подготовить для вас подробное руководство. Итак, какие темы мы затронем:

- Введение

- Немного о сетевой адресации

- Подсети

- Что такое маска подсети

- Префиксная, или CIDR запись маски

- Пример — разбиение классовой сети C на две подсети

- Заключение

- Наши рекомендации

Глобальная сеть интернет, как и основная часть современных вычислительных сетей меньшего размера, реализована на основе стека TCP/IP. В качестве уникального идентификатора узла (в пределах одной сети), используется IP адрес. С этим вы наверняка знакомы — ведь ваш компьютер, а если быть точным сетевой интерфейс, тоже имеет уникальный ip адрес. Его вы указывали при настройке подключения. С его помощью ваш компьютер идентифицируется в сети, и получает возможность взаимодействовать с другими узлами. Точно также, как и любой другой компьютер или сетевое устройство.

Какую роль в протоколе ip играет маска подсети? Она указывает, какая часть ip адреса назначена для идентификации конкретного сетевого устройства, а какая для адресации сети, в которой он находится.

Тут нужно сделать небольшое отступление. В настоящее время в основе сетей используется протокол ip 4-ой версии. И постепенно идет переход на использование версии IPv6. В обоих случаях, все сети разделяются на большие и маленькие сегменты. Делается это для упрощения их администрирования, с точки зрения масштабирования и безопасности. В таком случае, некоторые ip адреса будут использоваться не для идентификации сетевого узла, а для обозначения (адресации) сети (подсети), к которой он относится. В этом случае и используется ip маска подсети.

Немного о сетевой адресации

В настоящее время все существующие сети разделены на три класса: A, B и C. И имеют следующие характеристики

Сети класса A:

- Диапазон значений первого октета 1-126

- Допустимые адреса сетей 1.0.0.0 — 126.0.0.0

- Количество сетей в классе 2^7-2

- Количество узлов в сети 2^24-2

Сети класса B:

- Диапазон значений первого октета 128-191

- Допустимые адреса сетей 128.0.0.0 — 191.225.0.0

- Количество сетей в классе 2^14

- Количество узлов в сети 2^16-2

Сети класса C:

- Диапазон значений первого октета 192-223

- Допустимые адреса сетей 192.0.0.0 — 223.225.225.0

- Количество сетей в классе 2^21

- Количество узлов в сети 2^8-2

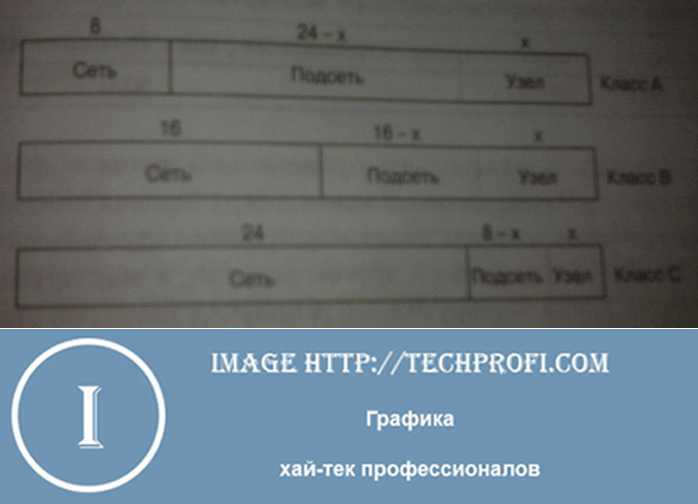

На картинке ниже представлены ip адреса, каждый из которых относится к своему типу классовой сети. В скобках указаны количества байт, которые отведены для обозначения адреса сети и узла соответственно.

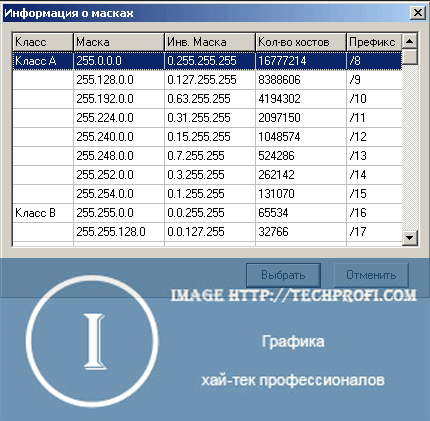

В том случае, если отсутствует разбиение на подсети, для каждого класса используется стандартная маска:

Класс A — 255.0.0.0

Класс B — 255.255.0.0

Класс C — 255.255.255.0

Класс B — 255.255.0.0

Класс C — 255.255.255.0

Частные и зарегистрированные адреса

Как вы уже поняли, каждое устройство в сети интернет, должно иметь свой уникальный адрес. Но в таком случае количество доступных адресов быстро бы закончилось. Отчасти эта проблема была решена введение зарезервированных адресов. Их разрешили использовать для частных сетей, которые не публиковались бы в глобальной сети.

Частные сети:

Класс A — 10.0.0.0

Класс B — 172.16.0.0 по 172.31.0.0

Класс С — 192.168.0.0 по 192.168.255.0

Класс B — 172.16.0.0 по 172.31.0.0

Класс С — 192.168.0.0 по 192.168.255.0

Зарезервированные адреса из этих диапазонов можно использовать при построении домашней сети, или сети предприятия. И все будет нормально работать.

У вас может возникнуть логичный вопрос — а как в таком случае подключаться к Интернет? Здесь ситуация разрешается с использованием одного или нескольких публичных ip адреса, которые выдает провайдер при подключении к сети. И все компьютеры частной сети используют его при подключении к Интернет. Это реализуется благодаря технологии NAT (трансляция сетевых адресов).

Подсети

Последней темой, которую мы хотели разобрать перед тем, как перейдем к практическим примерам, является разделение сетей на подсети. Как мы уже упомянули выше, делается это с расчетом на масштабируемость, удобство администрирования и обеспечения безопасности.

Любую сеть, как классовую так и сеть меньшего размера (к примеру сеть 192.168.1.1 из диапазона частных адресом), можно разделить на несколько сетей. При этом, каждая из получившихся сетей должна будет иметь свой адрес. Если бы этого не было, то маршрутизаторы не смогли бы отправлять трафик в эту сеть, ведь они просто напросто бы не знали по какому адресу ее найти.

Логично предположить, что подсеть ip адресов будет брать за основу адрес, который лежит в диапазоне основной сети. Возьмем для примера нашу сеть 192.168.1.1 — и разделим ее на две подсети. В итоге мы получим две самостоятельные сети с такими адресами:

192.168.1.1

192.168.1.128

192.168.1.128

Соответственно, чтобы отправить трафик в каждую из них, нужно настроить маршрутизацию на соответствующий адрес.

Вы спросить, как нам удалось их разделить? Вот тут нам и помогла маска подсети. Самое время познакомится с ней поближе.

Что такое маска подсети

Как вы помните, ip адрес — это числовое значение, состоящие из 32-х бит информации. В двоичном виде он выглядит как, четыре трехзначных числа от 1 до 255, разделенных точками:

193.134.27.49

Каждая из четырех частей адрес носит название "Октет". И заимствует свои 8 бит информации. При разбиении сети на более мелкие сегменты, для каждого из них будет назначен соответствующий адрес. А назначен он будет благодаря использованию определенного количество бит, из соответствующего октета. Соответственно оставшиеся будут использованы для адресации узлов. Этот процесс проиллюстрирован на картинке ниже:

Итак, подведем небольшой итог.

Ip маска подсети (или битовая маска) — 32-х битное значение, которое обозначает, какую часть сети использовать для адресации узлов, а какую для адресации подсетей, на которые она разбита. Для удобства записывается в десятичном виде. Как пример — 255.255.255.0

Маска подсети в двоином виде всегда выглядит как некоторое число последовательно идущих друг за другом единиц, а затем нулей. При этом они не могут быть перемешаны между собой:

11111111 11111111 11111111 00000000 что соответствует маске 255.255.255.0

Нули соответственно обозначают то количество бит, которое будет использоваться для адресов хостов в данной подсети. В выше приведенном примере это будет 8 бит.

Префиксная, или CIDR запись маски

Не всегда удобно использовать для обозначения маски длинное десятичное число. А уж тем более неудобно, если работать с масками в двоичном виде. Для упрощения работы был придуман альтернативный вариант записи, называемый "префиксной" или "CIDR" запись маски подсети.

В таком варианте, запись соответствует количеству двоичных единиц, которые используются в маске.

Небольшой пример. У нас есть маска подсети 255.255.255.0, и мы перевели ее в двоичный вид. Получилось такое число:

11111111 11111111 11111111 00000000. Здесь 24-е единицы. Это и будет значение для префиксного варианта обозначения.

Записывается он следующим образом: пишется косая черта "/" и после нее указывается количество единиц. В нашем примере это будет соответствовать "/24″ — в подсети используется префикс 24.

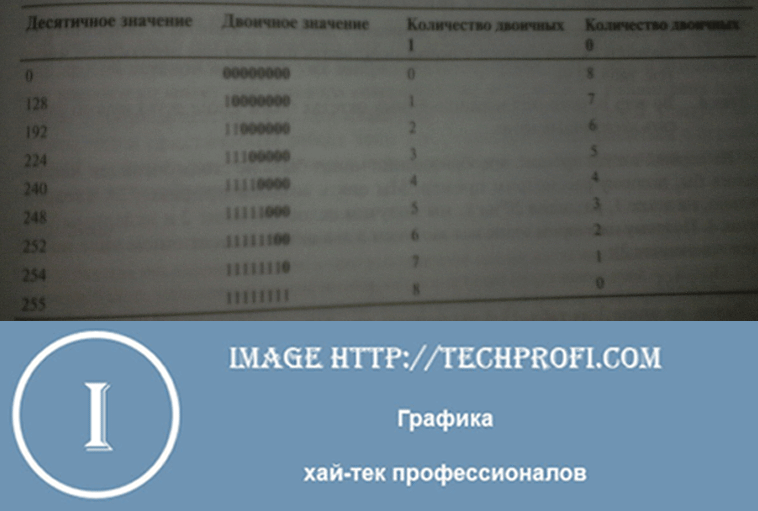

Чтобы перевести маску подсети, которую вы используете в префиксный вид, вам необходимо записать ее в двоичный вид, а затем посчитать количество единиц.

Вам пригодится следующая таблица:

Пример — разбиение классовой сети C на две подсети

Чтобы вам легче было понять все вышесказанное, давайте разберем небольшой пример.

Допустим нам нужно построить небольшую локальную сеть. В качестве адресации мы решили использовать зарезервированное адресное пространство сети класса С — 192.168.1.0. Такой вариант чаще всего используют в подобного рода задачах.

Итак, давайте вспомним некоторые основы.

Что будет включать сеть типа 192.168.1.0

192.168.1.0 — адрес сети.

191.168.1.1-254 — возможные адреса узлов

192.168.1.255 — широковещательный адрес данной сети

255.255.255.0 — стандартная маска сети класса С. в таком случае — все биты последнего октета можно использовать для адресации узлов.

191.168.1.1-254 — возможные адреса узлов

192.168.1.255 — широковещательный адрес данной сети

255.255.255.0 — стандартная маска сети класса С. в таком случае — все биты последнего октета можно использовать для адресации узлов.

Соответственно в данной сети мы можем использовать 253 сетевых узла (компьютера).

Перед нами стоит задача, разбить нашу сеть на две подсети. Скажем одна из них будет использовать под компьютеры менеджеров, другая — для технического отдела. С точки зрения безопасности и удобства администрирования, нам необходимо два отдельных адресных пространства — читай как две подсети. Как нам этого добиться?

Мы раздели сеть, используя для этого маску подсети. Соответственно, для обозначения адреса каждой из двух будущих подсетей, нам понадобятся позаимствовать биты из адреса исходной сети. Нам будет достаточно 1 байта, соответственно оставшиеся 7 будут использованы для узлов.

Получится следующая картина:

Маска подсети — 255.255.255.128 /25

подсеть 1.

192.168.1.0 — адрес подсети.

191.168.1.1-126 — возможные адреса узлов

192.168.1.127 — широковещательный адрес данной подсети

191.168.1.1-126 — возможные адреса узлов

192.168.1.127 — широковещательный адрес данной подсети

Подсеть 2.

192.168.1.128 — адрес подсети.

191.168.1.129-254 — возможные адреса узлов

192.168.1.255 — широковещательный адрес данной подсети

191.168.1.129-254 — возможные адреса узлов

192.168.1.255 — широковещательный адрес данной подсети

В каждой подсети мы получили по 128 доступных адресов для конечных узлов.

Обратите внимание: данная информация актуальна как для классовых, так и для без классовых сетей.

Заключение

Итак, теперь вы понимаете принцип создания подсетей, и задачи, которые решаются благодаря их использования. Битовая маска подсети играет ключевую роль в данном процессе. Именно благодаря ей, становится понятно, сколько подсетей используется, и какие ключевые параметры они имеют.

Источник: https://techprofi.com/network/maska-podseti/

Смотри также:

- AppData – что лежит в этом таинственном каталоге и как избавиться от всего ненужного в нем. http://fetisovvs.blogspot.com/2014/10/appdata.html

- Горячие клавиши Windows. http://fetisovvs.blogspot.com/2014/11/windows-it.html

- Зачем нужна Java. http://fetisovvs.blogspot.com/2014/07/java.html

- Как очистить папку Windows Temp. http://fetisovvs.blogspot.com/2014/10/windows-temp.html

- К спасению через сохранение. http://fetisovvs.blogspot.com/2014/11/it.html

- Как появился «лайк»? http://fetisovvs.blogspot.com/2014/07/blog-post_4.html

- Как устроены portable-приложения. http://fetisovvs.blogspot.com/2014/12/portable-it.html

- Местоположение лингвистических файлов Word. http://fetisovvs.blogspot.com/2014/02/word.html

- Настраиваем программы по умолчанию. http://fetisovvs.blogspot.com/2014/12/it_12.html

- Обзор браузера Google Chrome. http://fetisovvs.blogspot.com/2014/11/google-chrome.html

- Полезные советы работы с Word. http://fetisovvs.blogspot.com/2015/01/word-it.html

- Почему клавиши на клавиатуре располагаются в последовательности QWERTY? http://fetisovvs.blogspot.com/2014/07/qwerty.html

- Почему обновление компьютерной программы называется патчем? http://fetisovvs.blogspot.com/2014/12/it.html

- Почему стрелка курсора мыши наклонена, а не направлена вертикально вверх? http://fetisovvs.blogspot.com/2014/06/blog-post_4541.html

- Разъемы на системном блоке. Виды и их назначение. http://fetisovvs.blogspot.com/2015/01/it.html

- Список cmd команд, которые присутствуют в windows. http://fetisovvs.blogspot.com/2015/01/cmd-windows-it.html

- Что такое драйвер? http://fetisovvs.blogspot.com/2014/12/it_28.html

- Что значит аббревиатура ИМХО? http://fetisovvs.blogspot.com/2014/11/blog-post_8.html

Комментариев нет:

Отправить комментарий